Historischer Kontext der Fähigkeiten

Obwohl es einige Präzedenzfälle gibt, können wir sagen, dass in Nordkorea seit Mitte der 2000er Jahre die Entwicklung von Fähigkeiten im Cyberbereich für militärische, nachrichtendienstliche und finanzielle Zwecke zur Priorität wurde. Am Ende des Jahrzehnts gab es weltweit bekannt gewordene Operationen wie die »Operation Troy« (2009-2012), eine Cyberspionagekampagne, bei der DDoS-Angriffe (Distributed Denial of Service) gegen die südkoreanische Regierung in Seoul eingesetzt wurden, und der als »Ten Days of Rain« bekannte Angriff vom März 2011, der auf südkoreanische Medien, den Finanzsektor und kritische Infrastrukturen abzielte und aus ausgefeilteren DDoS-Angriffen bestand, die von gekaperten Computern (bots) in Südkorea selbst ausgingen. Es waren die ersten ernsthaften Vorfälle, die nordkoreanischen Hackergruppen zugeschrieben werden konnten.

Unter der Regierung von Diktator Kim Jong Un (ab 2011) wurden diese Operationen noch ausgefeilter und intensiver. Registriert wurden Fälle des Einsatzes von »Advanced Persistent Trolls« (APTs), insbesondere der sogenannten Lazarus-Gruppe, die mit dem militärischen Nachrichtendienst Reconnaissance General Bureau verbunden ist, für Zwecke der Cyberkriegsführung, der hybriden Kriegsführung und des Finanzdiebstahls.

Zu den herausragenden Beispielen in den heutigen Studien und Erhebungen gehören der massive Datenverlust bei Sony Pictures (2014), der Diebstahl von 81 Millionen US-Dollar aus der Zentralbank von Bangladesch (2016) und die berüchtigte Ransomware WannaCry (2017), die hunderttausende von Computern in mehr als 150 Ländern infizierte.

In den letzten Jahren hat Pjöngjang seine Cyberaktionen hauptsächlich auf Erpressung und Finanzdiebstahl konzentriert. Dazu gehören der Diebstahl von Kryptowährungen und damit verbundene betrügerische Transaktionen, sowie Attacken auf Banken in Asien und Lateinamerika oder auch die Entwicklung von Schadsoftware (malware) zur Erzielung illegaler Einnahmen. Ein UN-Bericht stellt fest, dass Nordkorea »den Cyberspace für immer raffiniertere Angriffe nutzt, um Gelder von Finanzinstitutionen und Kryptowährungen zu stehlen, und um damit Sanktionen zu entgehen«. Zusammenfassend lässt sich sagen, dass Nordkorea in den letzten zwei Jahrzehnten von relativ einfachen Angriffen zu globalen Kampagnen übergegangen ist, die Spionage, Sabotage und groß angelegte Cyberkriminalität (z. B. SWIFT Heist, Bitcoin usw.) verbinden, einerseits als Unterstützung und Weiterentwicklung der eigenen Wirtschaft sowie auch als Strategie der geopolitischen Abschreckung.

Schlüsselgruppen und -personen

Die staatlichen nordkoreanischen Cyberoperationen haben unter verschiedenen Decknamen operiert, von denen zwei hervorstechen: die Lazarus-Gruppe und APT38, wobei letztere auf Finanzdiebstahl durch das Eindringen in SWIFT-Systeme von Bankinstituten weltweit spezialisiert ist (FireEye, 2019). Beide Gruppen gelten als Einheiten des Reconnaissance General Bureau (RGB), des militärischen Geheimdienstes Nordkoreas, der Spionage- und digitale Sabotageoperationen als Teil der Überlebens- und Finanzierungsstrategie des Regimes koordiniert (CSIS, 2020).

Die internationale Gemeinschaft betrachtet diese Gruppen als die Verantwortlichen für zerstörerische und hochentwickelte Cyberangriffe. Die Lazarus-Gruppe hat Angriffe wie den Hack von Sony Pictures im Jahr 2014, die Verbreitung der ransomware WannaCry im Jahr 2017 und mehrere Finanzdiebstähle bei Banken und Maklern für Kryptowährungen durchgeführt, wobei sie Taktiken wie spear phishing, watering hole und die Ausnutzung von zero-day-Schwachstellen einsetzte (Kaspersky, 2017).

APT38, als finanzieller Zweig von Lazarus identifiziert, hat mit Hilfe spezieller Malware Geldbeträge gestohlen, um SWIFT-Systeme zu manipulieren und betrügerische Überweisungen im Wert von Hunderten von Millionen Dollar durchzuführen, wobei die Gruppe unter anderem in Bangladesch, Ecuador, Mexiko und Chile aktiv war (FireEye, 2019).

Zu anderen inzwischen bekannten nordkoreanischen Gruppen gehört Kimsuky (auch bekannt unter dem Kürzel APT43), die sich auf politische und militärische Spionage gegen Südkorea, Japan, die Vereinigten Staaten sowie akademische und forschende Einrichtungen konzentrieren und spear-phishing-Kampagnen mit bösartigen Dokumenten und Malware wie BabyShark und ReconShark einsetzen, um sensible Informationen herauszufiltern (MITRE, 2023). Die Gruppierung um Bluenoroff, als Untergruppe von Lazarus betrachtet, ist auf den Diebstahl von Bank- und Krypto-Vermögenswerten spezialisiert und nutzt bösartige Handels-Apps (AppleJeus), fortschrittliche Social-Engineering- und progressive Infektionstechniken, die schlampige Hintertüren in Systemen mit Skripten zur Fernsteuerung und der Umleitung von Transaktionen auf Kryptowährungsplattformen verbinden (Kaspersky, 2020).

Diese Gruppen verwenden Tools und Taktiken wie RATs (z. B. NukeSped und BlindingCan), systembereinigende Malware (Destover), hochwirksame Ransomware (WannaCry), Botnets für DDoS-Angriffe und die Umgehung von Sicherheitskontrollen durch die Deaktivierung von Antiviren- und Persistenzmechanismen auf kompromittierten Systemen (US-CERT, 2017; CISA, 2020).

Auf individueller Ebene wurden drei nordkoreanische Hacker — Jon Chang Hyok (31 J.), Kim Il (27 J.) und Park Jin Hyok (36 J.), die in direkter Verbindung zu RGB, Lazarus und APT38 stehen — im Jahr 2021 von der US-Justiz wegen Beteiligung an Hacking-Verschwörungen und Diebstahl von Geldern in mehreren Ländern angeklagt (US DOJ, 2021). Insbesondere Park Jin Hyok wurde 2018 als-Entwickler von Schadsoftware für Lazarus identifiziert, der unter der Tarnfirma Chosun Expo Joint Venture operierte und mit Operationen wie dem Angriff auf Sony Pictures, WannaCry und dem Überfall auf die Zentralbank von Bangladesch in Verbindung gebracht werden konnte (US DOJ, 2018).

Durch offizielle Erklärungen, technische Berichte und gerichtliche Klagen haben Regierungen wie die der Vereinigten Staaten, des Vereinigten Königreichs und Südkoreas festgestellt, dass diese Gruppen durch Phishing, Ransomware und Diebstahl von Kryptowährungen Gelder in Höhe von mehreren Millionen Dollar gestohlen haben, die zur Finanzierung der Aktivitäten des nordkoreanischen Regimes und zur Umgehung internationaler Sanktionen verwendet werden (CSIS, 2020; Vereinte Nationen, 2019).

Auf globaler Ebene haben die Vereinigten Staaten den Begriff »Hidden Cobra« als einheitliche Bezeichnung für alle Cyberbedrohungen oder -angriffe definiert, die von nordkoreanischen staatlichen Akteuren ausgehen und die Aktivitäten von Lazarus, APT38, Bluenoroff und Kimsuky umfassen und Operationen der Spionage, des Finanzdiebstahls und der digitalen Sabotage mit dem Ziel des geopolitischen und wirtschaftlichen Überlebens des Regimes in Pjöngjang verbinden (US-CERT, 2017).

Technische Analyse der bedeutenden Operationen

Angriff auf Sony Pictures (2014)

Im November 2014 starteten nordkoreanische Hacker einen zerstörerischen Cyberangriff auf Sony Pictures Entertainment (SPE) als Vergeltung für den Film »The Interview« (eine Parodie auf ein Interview mit Diktator Kim Jong-un). Der Angriff kombinierte eine Spear-Phishing-Kampagne, eine sehr gezielte und personalisierte Art des Cyberangriffs, die darauf abzielt, sensible Informationen von bestimmten Personen zu erhalten, mit einer maßgeschneiderten Malware, die zur Löschung der Daten mehrerer Personen führte. Das FBI stellte fest, dass die verwendete Schadsoftware bemerkenswerte technische Ähnlichkeiten mit dem zuvor von Nordkorea verwendeten Quellcode sowie ähnliche Verschlüsselungsmethoden bzw. Routinen der Datenlöschung, die Ähnlichkeit mit früheren Angriffen aufwiesen. Auch die verwendete Infrastruktur stimmte mit bekannten nordkoreanischen IPs überein.

Innerhalb weniger Stunden wurden tausende von Computern bei SPE unbrauchbar gemacht, Informationen gestohlen und aus den Quellen entfernt. Dazu gehörten sensible Informationen wie Drehbücher, interne E-Mails, persönliche Daten usw.. Es wurden konkrete und persönliche Drohungen gegen Mitarbeiter ausgesprochen. Der Schaden war enorm, zusätzlich zu den Kosten für Daten und Computersysteme, ohne den subjektiven oder wahrgenommenen Wert der gelöschten Informationen zu berücksichtigen.

Aus Angst vor weiteren Vergeltungsmaßnahmen stellte Sony den Vertrieb des Films vorübergehend ein. Das FBI bezeichnete den Vorfall als »einen der zerstörerischsten Cyberangriffe«, mit dem der US-Privatsektor in Angst und Schrecken versetzt werden sollte. Viele Kinos weigerten sich aus Angst vor Bombendrohungen, den Film zu zeigen. Nordkorea leugnete offiziell die Verantwortung für den Angriff, bezeichnete den Film aber auch offiziell als »US-Terrorismus und Kriegserklärung« an das eigene Land und lobte die Hacker für den angerichteten Schaden.

Es ist der bisher erste und einzige Cyberangriff, der eine Selbstzensur der Filmindustrie in Hollywood herbeiführt.

Ransomware WannaCry (2017)

Im Mai 2017 wurde die Ransomware WannaCry freigesetzt, die sich weltweit verbreitete und mehr als 300.000 Computer in mehr als 150 Ländern infizierte (hauptsächlich PCs mit Windows-Betriebssystemen).

Die Schadsoftware nutzte die SMB-Schwachstelle aus, verschlüsselte Dateien und forderte ein Lösegeld in Bitcoins über 300 US-Dollar. Schätzungen zufolge waren neben den infizierten Computern auch 48 Krankenhäuser des britischen National Health Service (NHS) betroffen, die Krankenwagen umleiten und Operationen absagen mussten.

Nebst den Aktionen der NSA in den USA ist diese Ransomware jedoch nicht unumstritten. Die NSA hat einen »Exploit« entwickelt, d. h. ein Stück Software bzw. ein Skript, das eine Schwachstelle in einem System oder einer Anwendung ausnutzt, um ein gezieltes oder kontrolliertes Verhalten zu bewirken. Dieser Exploit wurde EternalBlue genannt, der Zweck dahinter konnte bisher nicht bestätigt werden. Fest steht, dass es solange im Verborgenen blieb, bis eine Gruppe von Hackern, die als »The Shadow Brokers« bekannt ist, es mit der Welt teilte. Dies brachte die NSA auf den Plan und bestätigte zusammen mit den jüngst getätigten Aussagen Edward Snowdens die Aktionen der Regierungsbehörde.

Zusätzlich zu diesem Exploit hatte die NSA eine Hintertür (backdoor) namens DoublePulsar entwickelt, die im Alleingang mehr als 200 000 Computer infizierte.

Und es kam noch schlimmer: WannaCry veröffentlichte eine neue Version der Ransomware, die EternalBlue und DoublePulsar in ihren Quellcode aufnahm. Die primäre Verbreitungsmethode war weiterhin die E-Mail, aber durch Phishing und später durch Online-Downloads mit betrügerischer Software wurden viele weitere Geräte mit der Ransomware infiziert.

Im Dezember 2017 schrieben die Regierungen der USA, des Vereinigten Königreichs, Kanadas, Australiens, Japans und anderer Länder WannaCry offiziell Nordkorea zu und machten darauf aurmerksam, dass das technische Know-how in das ostasiatische Land führte. Das US-Justizministerium erklärte, dass Park Jin Hyok und seine Einheit sowohl WannaCry 2.0 (Version vom Mai 2017) als auch frühere Versionen entwickelt haben, wobei strukturelle Überschneidungen mit anderer von Lazarus entwickelter Malware festgestellt wurden. Die Anklageschrift macht deutlich, dass die Entwicklung von WannaCry 2.0 und die damit verbundenen Angriffe Teil ein- und derselben globalen nordkoreanischen kriminellen Verschwörung waren.

Bei WannaCry handelte es sich um einen »cryptoworm« (Computerwurm), dessen Code eine seltene und merkwürdige Unachtsamkeit, einen sogenannten »Kill Switch« (Notausschalter) enthielt – von den Entwicklern höchstwahrscheinlich unbemerkt –, der während der Testphase noch vor der weltweiten Freigabe platziert und mit dessen Aktivierung der Ausbruch abgeschwächt und die Ausbreitung gestoppt wurde, jedoch nicht ohne zuvor großen Schaden anzurichten.

Ein spezifisches politisches Ziel, das über wirtschaftliche Erpressung hinausgeht, kann noch nicht ausgemacht werden. Zunächst kam das Vereinigte Königreich über sein Nationales Zentrum für Cybersicherheit (NCSC) zu dem Schluss, dass Lazarus mit »hoher Wahrscheinlichkeit« hinter dem Angriff steckte.

Der Vorfall zeigte die globale Reichweite nordkoreanischer »staatlich gesponserter Malware« und verstärkte die internationale Zusammenarbeit bei der Cyberabwehr.

Internationale politische und diplomatische Auswirkungen

Die Nordkorea zugeschriebenen Cyberattacken haben in den letzten 20 Jahren zu erheblichen diplomatischen Auswirkungen geführt, das Image des Landes als »digitaler Pariastaat« gefestigt und Allianzen zur Cyberabwehr zwischen mehreren Ländern gestärkt.

Nach dem Angriff auf Sony Pictures im Jahr 2014 versprach Präsident Barack Obama eine »verhältnismäßige« Reaktion und teilte mit, dass es inakzeptabel sei, einem Diktator zu erlauben, in den Vereinigten Staaten Zensur auszuüben (Laughland & Rushe, 2014). Im Januar 2015 verhängten die USA gezielte Wirtschaftssanktionen gegen staatliche Stellen und zehn Beamte in Nordkorea, wobei sie den Cyberangriff auf Sony direkt als Grund anführten und bekräftigten, dass dies das erste Mal war, dass die USA mit Sanktionen auf einen solchen Cyberangriff reagierten (Roberts, 2015; Miller, 2015).

Nordkorea seinerseits bestritt jegliche Beteiligung, beschuldigte die USA, eine feindliche Politik zu fördern, und drohte mit »erbarmungslosen Gegenmaßnahmen«, falls die Provokationen fortgesetzt würden (Edwards & Lange, 2015). Diese Spannungen waren in einen breiteren Kontext der internationalen Isolation eingebettet, in dem die nordkoreanischen Cyberoperationen als Teil der staatlichen Überlebensstrategie angesehen wurden (Vereinte Nationen, 2019).

Im Fall der Ransomware WannaCry im Jahr 2017 fiel die internationale Reaktion heftig aus. Am 19. Dezember 2017 schrieben die Vereinigten Staaten und ihre Verbündeten den Angriff öffentlich Nordkorea zu und betonten, dass die Anschuldigung durch technische Beweise gestützt werden könne (Bossert, 2017). Das Vereinigte Königreich verurteilte den Angriff durch seinen Außenminister, der betonte, dass die internationale Gemeinschaft böswillige nordkoreanische Cyberaktivitäten nicht dulden werde und dass WannaCry ein Mittel zur Umgehung internationaler Sanktionen sei (Ahmad, 2017). Auch Japan schloss sich dieser Haltung an, unterstützte die Erklärungen der USA und verurteilte die Nutzung des Cyberspace als Angriffsinstrument (Maruyama, 2017).

Technologieunternehmen spielten eine Schlüsselrolle bei der Eindämmung des WannaCry-Angriffs. Microsoft arbeitete aktiv mit, indem es Konten deaktivierte, die mit nordkoreanischen Operationen in Verbindung standen und Sicherheits-Patches auf die betroffenen Systeme spielte, während Facebook (Meta) gefälschte Profile sperrte, die von der Lazarus-Gruppe verwendet wurden, um die Malware zu verbreiten und neue Angriffe vorzubereiten (Volz, 2017).

Diese Angriffe bestärkten das Narrativ, dass das Land den Cyberspace als hybride Waffe nutzt, um illegale Einnahmen zu erzielen und UN-Sanktionen zu umgehen (UN, 2019). Ein Expertengremium der Vereinten Nationen hat dokumentiert, wie Nordkorea durch Cyberoperationen in der Lage ist, durch Angriffe auf Finanzinstitute und Gateways für Kryptowährungen schwer auffindbare Gelder zu generieren, gegen Finanzembargos zu verstoßen und zur Finanzierung des nationalen Atomwaffenprogramms beizutragen (UN, 2019).

Daraufhin wurden die multilateralen Sanktionen verschärft. Das US-Finanzministerium verhängte 2018 im Rahmen einer Durchführungsverordnung Sanktionen gegen den Softwareentwickler Park Jin Hyok und die Scheinfirma Korea Expo Joint Venture (KEJV), denen bösartige Cyberaktivitäten vorgeworfen wurden, darunter die Beteiligung am Sony-Angriff, an WannaCry und am Raubüberfall auf die Bangladesh Bank (Mnuchin, 2018).

In einem beispiellosen Schritt verhängte die Europäische Union im Jahr 2020 gezielte Sanktionen für Cyberangriffe, indem sie Vermögenswerte einfror und Reiseverbote für Personen und Einrichtungen verhängte, die mit Operationen wie WannaCry, NotPetya und Cloud Hopper in Verbindung gebracht wurden, und ihre Cybersicherheitspolitik mit aktiven rechtlichen Instrumenten zur Abschreckung künftiger Angriffe verstärkte (Rat der Europäischen Union, 2020; Cerulus & Braun, 2020).

Der Dialog im Bereich der Cyberverteidigung zwischen Japan und den USA bekräftigte die Bedeutung der öffentlich-privaten Zusammenarbeit bei der Abwehr von Bedrohungen wie Nordkorea (Bossert, 2017).

Im politisch-diplomatischen Bereich haben die Operationen Nordkoreas die Isolation des Landes weiter erschwert und die Schaffung neuer regulatorischer und politischer Rahmenbedingungen sowie die Verabschiedung von Cybersicherheitsmaßnahmen in mehreren Ländern veranlasst (Ahmad, 2017). Westliche Regierungen haben bekräftigt, dass im Cyberspace internationales Recht gelte und dass solche Angriffe gemeinsame Reaktionen zum Schutz kritischer Infrastrukturen und der internationalen Stabilität erforderten (Rat der Europäischen Union, 2020). Unterdessen verteidigt Pjöngjang seine Cyberoffensive als Teil der nationalen Sicherheits- und Überlebensstrategie, wohingegen die internationale Gemeinschaft sie als Instrument der Nötigung und Teil einer Strategie der hybriden Kriegsführung betrachtet, zu der auch Desinformation und Spionage gehören (UN, 2019).

Verbindung zu Südamerika

Obwohl die operative Präsenz Nordkoreas in Südamerika im Vergleich zu Asien oder dem Nahen Osten begrenzt ist, zeigt sich anhand konkreter Fälle, dass das Land dazu in der Lage ist, strategische Cyberangriffe in der Region auszuüben.

Lazarus hat bedeutende Angriffe gegen südamerikanische Finanzinstitute durchgeführt. Ein relevanter Fall ereignete sich 2015 in Ecuador, als dem Kreditinstitut Banco del Austro nach einer Betrugsoperation im SWIFT-System rund 12 Millionen US-Dollar gestohlen wurden, wobei Hinweise und Spuren auf Lazarus hinwiesen (Finch, 2016).

Auch bei den Kreditanstalten Bancomext (Mexiko) und Banco de Chile wurden Einbrüche gemeldet, bei denen Infektionen durch destruktive Malware und Manipulationen des SWIFT-Systems festgestellt wurden, die zum Diebstahl von mehr als 15 Millionen US-Dollar führten (Bing, 2018).

Analysten brachten diese Operationen mit Lazarus in Verbindung, da es Überschneidungen bei Werkzeugen des Fernzugriffs, der Nutzung der Befehls- und Kontrollinfrastruktur sowie der Malware gab, die zuvor mit nordkoreanischen Operationen in Verbindung gebracht wurde (Bing, 2018).

Bislang gibt es jedoch keine Beweise für eine formelle technische Zusammenarbeit zwischen Pjöngjang und lokalen Hacktivisten-Gruppen, da nordkoreanische Angreifer in der Regel Proxy-Server-Netzwerke in Gebieten wie Russland oder China nutzen, um ihre Spuren zu verwischen und verdeckt zu operieren (CISA, 2020).

Diese Fälle bestätigen, dass die südamerikanische Infrastruktur für Banken und Technologie gegen globale Cyberangriffe nicht immun ist. Obwohl Nordkorea politische und diplomatische Beziehungen zu einigen Ländern in der Region wie Venezuela, Kuba und Nicaragua unterhält, wurden keine öffentlichen Beweise für eine technische Zusammenarbeit oder direkte Unterstützung bei Cyberspionage oder Cyberangriffen gefunden (UN, 2023).

Analysten haben jedoch darauf hingewiesen, dass Pjöngjang Telekommunikationsinfrastrukturen oder Dienste in verbündeten Ländern nutzen könnte, um verdeckte Operationen durchzuführen, obwohl es für diese Hypothese keine schlüssigen Beweise gibt (Contreras, 2024).

Die Vorfälle im Zusammenhang mit Lazarus und anderen nordkoreanischen Akteuren haben mehrere lateinamerikanische Länder dazu veranlasst, ihre Cyber-Resilienz und ihren Rechtsrahmen zu stärken. Chile hat nach dem Angriff auf die Banco de Chile seine nationale Cybersicherheitspolitik (2017) ausgebaut und das CSIRT Chile als Response Team für kritische Vorfälle im öffentlichen und finanziellen Sektor eingerichtet (Central Bank of Chile, 2023). 2024 wurde ein Rahmengesetz entwickelt und eine nationale Behörde für Cybersicherheit errichtet, die die Koordinierung des Schutzes kritischer Infrastrukturen zentralisiert.

In Costa Rica wurde nach Ransomware-Angriffen im Jahr 2022 der Cyber-Notstand ausgerufen, was zu einer Stärkung der nationalen Strategie zu Cybersicherheit mit Unterstützung internationaler Agenturen und technischer Hilfe aus den Vereinigten Staaten, Israel und Japan führte (Tornaghi, 2023).

In Kolumbien wurde an der Aktualisierung des Rechtsrahmens für die digitale Sicherheit gearbeitet und es wurden Projekte zur Errichtung technischer Behörden für Cybersicherheit gefördert, insbesondere nach der Zunahme von Cybervorfällen im öffentlichen sowie im Bankensektor (Contreras, 2024).

Mehrere Länder der Region haben ihre Beteiligung an internationalen und regionalen Foren wie der OAS/CICTE, INTERPOL und dem lateinamerikanischen und karibischen CSIRT-Netzwerk verstärkt, um die Zusammenarbeit, den Informationsaustausch und die koordinierte Antwort auf Cyberbedrohungen zu verbessern (OAS, 2023).

Costa Rica und Kolumbien haben mit den Vereinigten Staaten Absichtserklärungen über technische Unterstützung und Schulungen im Bereich der Cyberverteidigung unterzeichnet und planen die Einrichtung von Cybersecurity Operations Centres mit finanzieller Unterstützung der USA (Contreras, 2024).

Auf technischer Ebene haben die Finanzbehörden in der Region damit begonnen, Standards des Risikomanagements auf der Grundlage internationaler Rahmenwerke wie NIST und Empfehlungen des Financial Stability Board (FSB) zu übernehmen und vermehrt Angriffssimulationen und Resilienzübungen im Cyberbereich zum Schutz von Zahlungssystemen und Online-Banking durchzuführen.

Obwohl die nordkoreanischen Angriffe in Südamerika ad hoc erfolgten und sich auf die Beschaffung finanzieller Ressourcen durch Lazarus und APT38 konzentrierten, haben sie als Katalysator für die Stärkung der regionalen Cybersicherheitskapazitäten, die Verbesserung der internationalen Zusammenarbeit und die Erhöhung der strategischen Bedeutung der Cyberverteidigung in der nationalen Sicherheitspolitik mehrerer Länder der Region gewirkt.

Epilog

Der UN-Sicherheitsrat hat auf multilateraler Ebene damit begonnen, Nordkoreas Cyberkriminalität offiziell als Teil der Verstöße gegen Wirtschaftssanktionen zu betrachten. Die Resolution 2321 (2016) verbietet Nordkorea ausdrücklich den Handel mit Kryptowährungen und erkennt damit indirekt das Problem des Cyberdiebstahls zur Umgehung von Embargos an.

UN-Sachverständigengruppen haben Vorfälle wie SWIFT untersucht und dabei die zunehmende Raffinesse dieser Angriffe hervorgehoben. In regionalen Organisationen (OECD, ASEAN, usw.) hat die nordkoreanische Bedrohung die Dringlichkeit von Cyberabwehrbündnissen verdeutlicht.

Was die technischen und politischen Gegenmaßnahmen betrifft, wurden Schritte wie die gemeinsame Ausbildung von Cyberkräften (zwischen den USA und Südkorea sowie mit westlichen Verbündeten) eingeleitet, eine verbesserte Zusammenarbeit zwischen dem öffentlichen und dem privaten Sektor (wie die Bemühungen von Microsoft und Facebook zur Unterbrechung der Lazarus-Kanäle) und die Entwicklung von Fähigkeiten zur schnellen Antwort auf Vorfälle. Nach WannaCry alarmierte der britische NCSC beispielsweise Krankenhäuser und schaltete den sogenannten »Kill Switch« für die Bedrohung ein. Darüber hinaus haben die betroffenen südamerikanischen Länder (Chile, Mexiko) ihre Protokolle zur Abwehr von Angriffen verstärkt.

Die internationale Gemeinschaft hat mit gezielten Sanktionen (Sperrung von Vermögenswerten und Netzwerken), öffentlichen Strafanzeigen und verstärkten Maßnahmen zur Verteidigung im Bereich der Cybersicherheit reagiert. Führende Persönlichkeiten wie der US-Finanzminister warnten, dass es Nordkorea nicht erlaubt sei, »die globale Cybersicherheit zum eigenen Vorteil zu untergraben«. Zugleich wird die weltweite Zusammenarbeit vorangetrieben.

Mit jedem Angriff wächst der Druck, das Regime in Pjöngjang cybertechnisch zu isolieren, während die betroffenen Länder ihre technologischen Barrieren verstärken (System-Upgrades, ständige Überwachung, Übungen für Cybervorfälle), um künftige Risiken zu minimieren.

Aus Sicht der eigenen Bevölkerung ist Nordkorea ein Eremit, verschlossen, repressiv und isoliert in Bezug auf exogene Informationen, aus der Sicht der Regierung und ihrer Führer jedoch sehr extrovertiert. Und die nordkoreanischen Cyberfähigkeiten bei schädlichen Aktionen sind ebenso besorgniserregend wie die Atommacht.

Referenzen y Bibliografie

- Ahmad, T. (19.12.2017, 19). Foreign Office Minister condemns North Korean actor for WannaCry attacks. Foreign & Commonwealth Office. https://www.gov.uk/government/news/foreign-office-minister-condemns-north-korean-actor-for-wannacry-attacks

- Zentralbank Chile. (2023). Cyberresilienz in der Finanzindustrie errichten. Auf Spanisch: https://www.bcentral.cl/contenido/-/detalle/construyendo-ciber-resiliencia-en-la-industria-financiera

- BBC Mundo. (19.12.2014). FBI: Es gibt keinen Hinweis darauf, dass Nordkorea mit einem anderen Land zusammenarbeitet [Berichterstattung zur Untersuchung im Fall Sony Pictures]. The Guardian. https://www.theguardian.com

- Bing, C. (18.06.2018). North Korea to blame for string of Latin America bank hacks, insiders say. CyberScoop. https://cyberscoop.com/north-korea-swift-hacks-bancomext-bank-of-chile/

- Bloomberg (Finch, G.). (20.05.2016). Ecuador Bank says it lost $12 million in Swift 2015 cyber hack. Bloomberg. https://www.bloomberg.com/news/articles/2016-05-20/ecuador-bank-says-it-lost-12-million-in-swift-2015-cyber-hack

- Bossert, T. (19.12.2017). Press briefing on the attribution of the WannaCry malware attack to North Korea. The White House. https://trumpwhitehouse.archives.gov/briefings-statements/press-briefing-on-the-attribution-of-the-wannacry-malware-attack-to-north-korea-121917/

- Cerulus, L., & Braun, E. (30.07.2020). In a first, EU slaps sanctions on hackers in Russia, North Korea, China. POLITICO. https://www.politico.eu/article/eu-slaps-sanctions-on-hackers-in-russia-north-korea-china/

- Contreras, B. (02.05.2024). Lektionen zu Cybersicherheit in Lateinamerika gegen Bedrohungen von Ransomware. Weltwirtschaftsforum. https://www.weforum.org/es/agenda/2024/05/lecciones-america-latina-ciberseguridad

- Rat der Europäischen Union. (30.07.2020). EU verhängt erstmals Sanktionen als Reaktion auf Cyberangriffe [Pressemitteilung]. https://www.consilium.europa.eu/de/press/press-releases/2020/07/30/eu-imposes-the-first-ever-sanctions-against-cyber-attacks/

- CSIS. (2020). North Korea’s cyber operations: Strategy and responses. Center for Strategic and International Studies. https://www.csis.org

- Department of Homeland Security – CISA. (12.05.2018). TA17-132A: Indicators associated with WannaCry ransomware. https://www.cisa.gov/news-events/alerts/ta17-132a-indicators-associated-wannacry-ransomware

- Department of Homeland Security – CISA. (26.08.2020). MAR-10301706-2.v1 – North Korean remote access tool: VivaciousGift [Technische Analyse]. https://www.cisa.gov/news-events/analysis-reports/mar-10301706-2-v1-north-korean-remote-access-tool-vivaciousgift

- Department of Homeland Security – CISA. (2020). AA20-106A: Guidance on the North Korean cyber threat. https://www.cisa.gov/news-events/alerts/aa20-106a-guidance-north-korean-cyber-threat

- Edwards, J., & Lange, J. (04.01.2015). U.S. slaps more sanctions on North Korea after Sony hack. Reuters. https://www.reuters.com/article/us-usa-northkorea-sanctions-idUSKBN0KG24Y20150103

- FBI. (19.12.2014). Update on Sony investigation. Federal Bureau of Investigation. https://www.fbi.gov/news/press-releases/update-on-sony-investigation

- FireEye. (2019). APT38: Un-usual suspects. FireEye Threat Intelligence. https://www.fireeye.com/current-threats/apt-groups/rpt-apt38.html

- Justice.gov – Office of Public Affairs. (06.09.2018). North Korean regime-backed programmer charged with conspiracy to conduct multiple cyber attacks and intrusions [Press release No. 18-1452]. United States Department of Justice. https://www.justice.gov/opa/pr/north-korean-regime-backed-programmer-charged-conspiracy-conduct-multiple-cyber-attacks-and

- Justice.gov – Office of Public Affairs. (17.02.2021). Three North Korean military hackers indicted in wide-ranging scheme to commit cyberattacks and financial crimes across the globe [Press release]. United States Department of Justice. https://www.justice.gov/opa/pr/three-north-korean-military-hackers-indicted-wide-ranging-scheme-commit-cyberattacks-and

- Kaspersky. (2017). WannaCry ransomware used in widespread attacks all over the world. Kaspersky Securelist. https://securelist.com

- Kaspersky. (2020). AppleJeus: Analysis of Lazarus cryptocurrency attacks. Kaspersky Securelist. https://securelist.com/applejeus-analysis-of-lazarus-cryptocurrency-attacks

- Kim, J. (Dezember 2024). Cyber defence cooperation to deter North Korea. Canadian Global Affairs Institute. https://www.cgai.ca

- Laughland, O., & Rushe, D. (19.12.2014). Sony pulling The Interview was ‘a mistake’ says Obama. The Guardian. https://www.theguardian.com/us-news/2014/dec/19/obama-sony-the-interview-mistake-north-korea

- Maruyama, N. (20.12.2017, 20). The U.S. statement on North Korea’s cyberattacks [Press release]. Ministry of Foreign Affairs of Japan. https://www.mofa.go.jp/press/release/press4e_001850.html

- Miller, Z. J. (02.01.2015). U.S. sanctions North Korea over Sony hack. TIME. https://time.com/3652479/sony-hack-north-korea-the-interview-obama-sanctions

- MITRE. (2023). Kimsuky (APT43). MITRE ATT&CK. https://attack.mitre.org/groups/G0094/

- Mnuchin, S. (06.09.2018). Treasury targets North Korea for multiple cyber-attacks. U.S. Department of the Treasury. https://home.treasury.gov/news/press-releases/sm473

- Roberts, D. (02.01.2015). Obama imposes new sanctions against North Korea in response to Sony hack. The Guardian. https://www.theguardian.com/us-news/2015/jan/02/obama-imposes-sanctions-north-korea-sony-hack-the-interview

- Tornaghi, C. (25.07.2023). El dramático ciberataque que puso a América Latina en alerta (dt.: Der dramatische Cyberangriff, der Lateinamerika in Alarmbereitschaft versetzte). Auf Spanisch. Americas Quarterly. https://www.americasquarterly.org/article/el-dramatico-ciberataque-que-puso-a-america-latina-en-alerta/

- United Nations. (2019). Report of the Panel of Experts established pursuant to resolution 1874 (2009) (S/2019/691). United Nations Security Council. https://www.un.org/securitycouncil/sanctions/1718/panel_experts/reports

- United Nations. (2019). Report of the Panel of Experts submitted pursuant to resolution 2397 (2017). United Nations Security Council. https://www.un.org/securitycouncil/sanctions/1718/panel_experts/reports

- U.S. Cybersecurity and Infrastructure Security Agency (CISA). (2020). North Korean malicious cyber activity. https://www.cisa.gov

- US DOJ. (2018). North Korean regime-backed programmer charged with conspiracy to conduct multiple cyber attacks and intrusions. United States Department of Justice. https://www.justice.gov

- US DOJ. (2021). Three North Korean military hackers indicted in wide-ranging scheme to commit cyberattacks and financial crimes across the globe. United States Department of Justice. https://www.justice.gov

- US-CERT. (2017). HIDDEN COBRA – North Korean malicious cyber activity. United States Computer Emergency Readiness Team. https://us-cert.cisa.gov/ncas/alerts/TA17-164A

- Volz, D. (19.12.2017). U.S. says Facebook, Microsoft disabled North Korean cyber threats. Reuters. https://www.reuters.com/article/us-usa-cyber-northkorea/us-says-facebook-microsoft-disabled-north-korean-cyber-threats-idUSKBN1ED1UE

- Wikipedia. (s.f.). WannaCry ransomware attack. Wikipedia. https://en.wikipedia.org/wiki/WannaCry_ransomware_attack

- Yuhas, A. (19.12.2014). Sony CEO insists »we made no mistake« after US accuses North Korea of hack. The Guardian. https://www.theguardian.com.

Autor

Mauro D. Ríos ist ein Technologieexperte mit umfangreicher Erfahrung im öffentlichen, privaten und akademischen Bereich, insbesondere in den Bereichen Digital Government, Informationssicherheit und verwandten Themen. Er hat in verschiedenen Institutionen der uruguayischen Regierung gearbeitet, unter anderem als Mitbegründer der Agentur für E-Government (AGESIC), als Entwickler der Digitalen Agenda Uruguay und als Parlamentsberater.

Hervorzuheben ist seine Tätigkeit in internationalen Organisationen wie der Interamerikanischen Entwicklungsbank (BID/FOMIN), dem International Development Research Centre (IDRC, Kanada), der Internet Society, in Arbeitsgruppen bei ICANN usw. Er ist internationaler Referent sowie Autor mehrerer Bücher und wissenschaftlicher Fachartikel.

Bei BILAT ist er der Position des Chefberaters für Strategie und digitale Transformation tätig.

Erfahren Sie mehr

Austausch mit Henry Worm, MdL: Ausbau politischer Brücken zwischen Uruguay und Thüringen

Im Gespräch mit Henry Worm (CDU) über konkrete Kooperationsmöglichkeiten.

Im Dialog mit der Münchner Sicherheitskonferenz: Ein Meilenstein für Uruguay

BILAT organisierte vor kurzem einen virtuellen Dialog mit der eindrucksvollen Teilnahme von Dr. Benedikt Franke,…

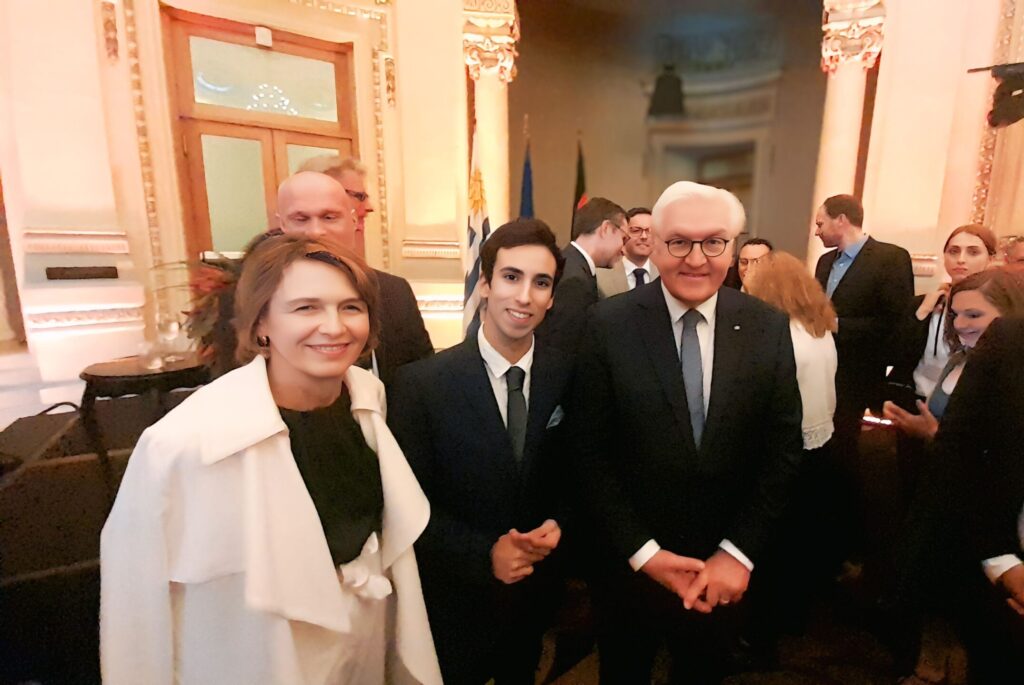

Empfang anlässlich des Besuchs des Bundespräsidenten Steinmeier in Uruguay

Anlässlich des Staatsbesuchs des Bundespräsidenten Frank-Walter Steinmeier und seiner Gattin Elke Büdenbender in Uruguay, veranstalteten…