Contexto histórico de las capacidades

Si bien antes hay algunos antecedentes, podemos decir que, desde mediados de la década de 2000, Corea del Norte ha puesto como prioridad el desarrollo de capacidades cibernéticas con fines militares, de inteligencia y sustento financiero. A finales de la década, operativos que se hicieron públicos a nivel mundial, como »Operación Troy« (2009–2012), que se trató de una campaña de ciberespionaje que empleó técnicas de ataque de denegación de servicio distribuido (DDoS) para golpear al gobierno de Corea del Sur en Seúl, y el ataque de marzo de 2011 conocido como »Diez Días de Lluvia« que se dirigió a los medios de comunicación surcoreanos, a las finanzas y a la infraestructura crítica, y consistió en ataques DDoS más sofisticados que se originaron en ordenadores secuestrados (bots) dentro de la propia Corea del Sur, marcaron los primeros incidentes graves que pudieron atribuirse a grupos hackers norcoreanos.

Bajo el gobierno del dictador Kim Jong Un (a partir de 2011) estas operaciones se sofisticaron e intensificaron. Se documentaron casos de uso de »grupos avanzados persistentes« (APTs), en particular el denominado Lazarus Group, vinculado al servicio de inteligencia militar Reconnaissance General Bureau, con propósitos vinculados a las ciberguerras, guerra híbrida y el robo financiero.

Entre los ejemplos que son hitos en los estudios y prospecciones de hoy, está la filtración masiva de datos de Sony Pictures (2014), el robo de US$81 millones del Banco Central de Bangladesh (2016) y el famoso ransomware WannaCry (2017), que infectó cientos de miles de equipos en más de 150 países. En años recientes, Pyongyang ha orientado sus ciberacciones sobre todo a extorsión y robo financiero. Es posible destacar el robo de criptomonedas y transacciones fraudulentas de éstas, bancos en Asia y América Latina, y el desarrollo de malware para generar ingresos ilícitos. Un informe de la ONU observa que Corea del Norte »usa el ciberespacio para lanzar ataques cada vez más sofisticados para robar fondos de instituciones financieras y criptobolsas, así evadir sanciones«. En suma, en las últimas dos décadas Corea del Norte pasó de ataques relativamente simples a campañas globales que combinan espionaje, sabotaje y crimen cibernético a gran escala (por ejemplo, SWIFT Heist, Bitcoin, etc.) con el fin de apoyar y desarrollar su economía y como estrategia de disuasión geopolítica.

Grupos y personas clave

Las operaciones cibernéticas estatales norcoreanas han operado bajo varios alias, siendo dos los que destacan: Lazarus Group y APT38, este último especializado en el robo financiero mediante intrusiones a sistemas SWIFT de instituciones bancarias en todo el mundo (FireEye, 2019). Ambos grupos son considerados unidades del Reconnaissance General Bureau (RGB), la agencia de inteligencia militar de Corea del Norte, que coordina operaciones de espionaje y sabotaje digital como parte de la estrategia de supervivencia y financiamiento del régimen (CSIS, 2020).

La comunidad internacional identifica a estos grupos como responsables de ciberataques destructivos y altamente sofisticados. Lazarus Group ha llevado a cabo ataques como el hackeo a Sony Pictures en 2014, el despliegue del ransomware WannaCry en 2017 y múltiples robos financieros a bancos y brokers de criptomonedas, empleando tácticas de spear phishing, watering hole y explotación de vulnerabilidades del día cero (Kaspersky, 2017).

APT38, identificado como la rama financiera de Lazarus, ha dirigido operaciones de robo de fondos utilizando malware especializado para manipular sistemas SWIFT y realizar transferencias fraudulentas por cientos de millones de dólares, con operaciones, por ejemplo, en Bangladesh, Ecuador, México y Chile (FireEye, 2019).

Otros grupos norcoreanos que han ganado notoriedad incluyen Kimsuky (también conocido como APT43), enfocado en espionaje político y militar contra Corea del Sur, Japón, Estados Unidos y entidades académicas y de investigación, utilizando campañas de spear-phishing con documentos maliciosos y malware como BabyShark y ReconShark para exfiltrar información sensible (MITRE, 2023). Por su parte, Bluenoroff, considerado un subgrupo de Lazarus, se especializa en robos bancarios y criptoactivos, utilizando aplicaciones de trading maliciosas (AppleJeus), ingeniería social avanzada y técnicas de infección progresiva que combinan puertas traseras (backdoors) descuidadas en los sistemas, con scripts para control remoto y desvío de transacciones en plataformas de criptomonedas (Kaspersky, 2020).

Estos grupos utilizan herramientas y tácticas que incluyen el uso de RATs (como NukeSped y BlindingCan), malware de limpieza de sistemas (Destover), ransomware de amplio impacto (WannaCry), redes de botnets para ataques DDoS, y sistemas de evasión de controles de seguridad mediante desactivación de antivirus y mecanismos de persistencia en sistemas comprometidos (US-CERT, 2017; CISA, 2020).

En el plano individual, la justicia estadounidense imputó en 2021 a tres hackers norcoreanos: Jon Chang Hyok (31 años), Kim Il (27 años) y Park Jin Hyok (36 años), vinculados directamente al RGB, Lazarus y APT38, por participar en conspiraciones de hacking y robo de fondos en múltiples países (US DOJ, 2021). Particularmente, Park Jin Hyok fue identificado en 2018 como desarrollador de malware para Lazarus, operando bajo la empresa fachada Chosun Expo Joint Venture, y estuvo ligado a operaciones como el ataque a Sony Pictures, WannaCry y el robo al Banco Central de Bangladesh (US DOJ, 2018).

A través de declaraciones oficiales, informes técnicos y acusaciones judiciales, gobiernos como los de Estados Unidos, Reino Unido y Corea del Sur han identificado fondos multimillonarios sustraídos por estos grupos a través de esquemas de phishing, ransomware y robos de criptomonedas, utilizando dichos fondos para financiar las actividades del régimen norcoreano y evadir las sanciones internacionales (CSIS, 2020; United Nations, 2019).

Cabe destacar que, a nivel global, Estados Unidos ha definido el término »Hidden Cobra« como la etiqueta única para todas las ciberamenazas o ataques provenientes de actores estatales norcoreanos, englobando las actividades de Lazarus, APT38, Bluenoroff y Kimsuky, en operaciones que combinan espionaje, robo financiero y sabotaje digital con objetivos geopolíticos y de supervivencia económica del régimen de Pyongyang (US-CERT, 2017).

Análisis técnico de operaciones significativas

Ataque a Sony Pictures (2014)

En noviembre de 2014, hackers norcoreanos lanzaron un ciberataque destructivo contra la empresa Sony Pictures Entertainment (SPE) en represalia por la película »The Interview« (parodia sobre una entrevista al dictador Kim Jong-un). El ataque combinó una campaña de spear-phishing, un tipo de ataque cibernético altamente dirigido y personalizado que busca obtener información sensible de individuos específicos con malware personalizado, procurando llegar al borrado de datos de varias personas. El FBI determinó que el malware empleado tenía similitudes técnicas notables con código fuente utilizado anteriormente por Corea del Norte, así como un cifrado similar y rutinas de eliminación de información contestes con otros ataques anteriores. También coincidía la infraestructura empleada con IP norcoreanas conocidas.

En pocas horas, miles de equipos en SPE quedaron inutilizados, se sustrajo la información y fue eliminada de las fuentes. Esta incluía información confidencial como guiones de películas, correos electrónicos internos, datos personales, etc). Se lanzaron amenazas concretas y personales contra empleados. El daño fue enorme, además del costo en datos y sistemas informáticos, sin considerar el valor subjetivo o percibido de la información eliminada.

Sony canceló temporalmente la distribución de la película por temor a represalias mayores. El FBI describió el episodio como »uno de los ataques cibernéticos más destructivos«, diseñado para infundir terror en el sector privado estadounidense. Muchos cines se negaron a recibir la película por temor a las amenazas de bomba. Corea del Norte, oficialmente, negó la autoría del ataque, pero, también de manera oficial, calificó la película como »terrorismo de los EEUU y una declaración de guerra« contra aquel país, además de expresar loas a los hackers por el daño causado. Es la primera vez y única hasta el momento, donde un ciberataque provoca la autocensura de la industria de Hollywood.

Ransomware WannaCry (2017)

En mayo de 2017 se desató el ransomware WannaCry, que se propagó mundialmente infectando a más de 300.000 equipos informáticos en más de 150 países (principalmente con plataformas de SO Windows). El malware aprovechaba la vulnerabilidad SMB, cifraba los archivos, pidiendo un rescate en Bitcoins (US$300). El impacto representó, según estimaciones, además de las computadoras infectadas, 48 hospitales del Servicio Nacional de Salud del Reino Unido que debieron desviar ambulancias y cancelar cirugías.

No obstante, este ransomware no está libre de controversia junto a las acciones de la NSA en los EE.UU. Esta agencia creó un »exploit«, es decir un fragmento de software o una secuencia de comandos que aprovecha una vulnerabilidad en un sistema o aplicación para provocar un comportamiento dirigido o controlado. Este exploit se denominó EternalBlue y aun no se puede afirmar cuáles eran los fines. Lo cierto es que se mantuvo oculto hasta que un grupo de hackers conocido como »The Shadow Brokers« lo compartió ante todo el mundo. Esto puso en jaque a la NSA, que quedó férreamente señalada y confirmó, junto con las declaraciones de Snowden, muy frescas entonces, el accionar de la agencia gubernamental.

Además de este exploit, la NSA había desarrollado una puerta trasera (backdoor) llamada DoublePulsar, la cual llegó a infectar más de 200.000 computadoras en solitario. Entonces todo empeoró, WannaCry lanza una nueva versión del ransomware, e incorpora a EternalBlue y DoublePulsar en su código fuente. El método principal para expandirse continuaba siendo el correo electrónico, pero mediante el phishing y posteriormente incorporando las descargas en línea haciendo uso de softwares fraudulentos, muchos más dispositivos quedaban infectados del ransomware.

En diciembre de 2017 el gobierno de EE. UU., Reino Unido, Canadá, Australia, Japón y otros países, atribuyeron formalmente el WannaCry a Corea del Norte, señalando que los peritajes técnicos conducían hacia aquel país. El Departamento de Justicia de EE. UU. declaró que Park Jin Hyok y su unidad desarrollaron WannaCry 2.0 (versión de mayo 2017) y versiones previas, identificando coincidencias en estructura con otros malware desarrollados por Lazarus. En esa acusación se explicita que la creación de WannaCry 2.0 y los ataques relacionados fueron parte de la misma conspiración delictiva global norcoreana. WannaCry fue un »cryptoworm« (gusano de cifrado) y su código incluía, rara y curiosamente un descuido, un »interruptor digital en la programación« (kill switch), seguramente no advertido por los desarrolladores y puesto ahí mientras se realizaban pruebas antes de lanzarlo al mundo, lo que pudo mitigar el brote al ser activado y detener la propagación, pero no antes de causar gran daño.

Aún no se puede identificar un objetivo político específico más allá de la extorsión económica. Inicialmente el Reino Unido, a través de su Centro Nacional de Ciberseguridad (NCSC), concluyó que era »altamente probable« que Lazarus estuviera detrás del ataque. El episodio demostró el alcance global del »malware de estado« norcoreano y reforzó la colaboración internacional en ciberdefensa.

Impacto político y diplomático internacional

Los ciberataques atribuidos a Corea del Norte han generado repercusiones diplomáticas significativas en los últimos 20 años, consolidando su imagen de »Estado paria digital« y fortaleciendo alianzas de ciberdefensa entre múltiples países. Tras el ataque a Sony Pictures en 2014, el presidente Barack Obama prometió una respuesta »proporcional« y señaló que permitir que un dictador imponga censura en Estados Unidos era inaceptable (Laughland & Rushe, 2014). En enero de 2015, Estados Unidos impuso sanciones económicas específicas sobre organismos estatales norcoreanos y a diez funcionarios, citando directamente el ciberataque a Sony como motivo, resaltando que era la primera vez que EE. UU. respondía con sanciones a un ciberataque de este tipo (Roberts, 2015; Miller, 2015).

Por su parte, Corea del Norte negó cualquier implicación, acusando a Estados Unidos de promover políticas hostiles y amenazando con »contramedidas despiadadas« si continuaban las provocaciones (Edwards & Lange, 2015). Estas tensiones se insertaron en un contexto más amplio de aislamiento internacional, donde las operaciones cibernéticas norcoreanas fueron vistas como parte de su estrategia de supervivencia estatal (United Nations, 2019).

En el caso del ransomware WannaCry en 2017, la respuesta internacional fue contundente. El 19 de diciembre de 2017, Estados Unidos y sus aliados atribuyeron públicamente el ataque a Corea del Norte, destacando que la acusación estaba respaldada por pruebas técnicas (Bossert, 2017). El Reino Unido, a través del Ministro de Exteriores, condenó el ataque y subrayó que la comunidad internacional no toleraría actividades cibernéticas maliciosas norcoreanas, indicando que WannaCry fue un medio para eludir sanciones internacionales (Ahmad, 2017). Japón también se sumó a esta postura, apoyando las declaraciones de Estados Unidos y condenando el uso del ciberespacio como herramienta de ataque (Maruyama, 2017). Las empresas tecnológicas desempeñaron un rol clave durante la mitigación del ataque de WannaCry. Microsoft colaboró activamente desactivando cuentas vinculadas a las operaciones norcoreanas y aplicando parches de seguridad en los sistemas afectados, mientras que Facebook (Meta) bloqueó perfiles falsos utilizados por el grupo Lazarus para propagar el malware y preparar nuevos ataques (Volz, 2017).

Estos ataques fortalecieron la narrativa de que el país utiliza el ciberespacio como un arma híbrida para obtener ingresos ilícitos y evadir sanciones de Naciones Unidas (ONU, 2019). Un Panel de Expertos de la ONU ha documentado cómo las operaciones cibernéticas permiten a Corea del Norte generar fondos difíciles de rastrear mediante ataques a instituciones financieras y pasarelas de criptomonedas, violando embargos financieros y contribuyendo al financiamiento de su programa de armas nucleares (ONU, 2019).

En respuesta, se intensificaron las sanciones multilaterales. El Departamento del Tesoro de EE. UU. sancionó en 2018 al desarrollador de software Park Jin Hyok y a la empresa fachada Korea Expo Joint Venture (KEJV) bajo un decreto ejecutivo, acusándolos de actividades cibernéticas maliciosas, incluyendo su participación en el ataque a Sony, WannaCry y el robo al Banco de Bangladesh (Mnuchin, 2018). De manera inédita, la Unión Europea impuso en 2020 sanciones específicas por ciberataques, congelando activos y prohibiendo viajes a individuos y entidades vinculadas con operaciones como WannaCry, NotPetya y Cloud Hopper, reforzando su política de ciberseguridad con herramientas legales activas para disuadir futuros ataques (Council of the European Union, 2020; Cerulus & Braun, 2020). El Diálogo Ciberdefensivo Japón-EE. UU. reafirmó la importancia de la colaboración público-privada para contrarrestar amenazas como las de Corea del Norte (Bossert, 2017).

En el ámbito político-diplomático, las operaciones de Corea del Norte han complicado aún más su aislamiento, motivando la creación de nuevos marcos regulatorios y normativos y la adopción de medidas de ciberseguridad en múltiples países (Ahmad, 2017). Gobiernos occidentales han reiterado que el derecho internacional se aplica en el ciberespacio y que estos ataques requieren respuestas conjuntas para proteger la infraestructura crítica y la estabilidad internacional (Council of the European Union, 2020). Mientras tanto, Pyongyang defiende su ofensiva cibernética como parte de su estrategia de seguridad y supervivencia, aunque la comunidad internacional la percibe como una herramienta de coacción y parte de su estrategia de guerra híbrida, que incluye también desinformación y espionaje (ONU, 2019).

Relación con América del Sur

Aunque la presencia operativa de Corea del Norte en América del Sur es limitada en comparación con Asia u Oriente Medio, existen casos concretos que evidencian la capacidad del país para realizar ciberataques estratégicos en la región. Lazarus ha ejecutado ataques significativos contra entidades financieras sudamericanas. Un caso relevante ocurrió en Ecuador en 2015, cuando el Banco del Austro sufrió el robo de aproximadamente US$ 12 millones tras una operación de fraude en el sistema SWIFT, con indicios y trazas que apuntaban a Lazarus (Finch, 2016).

Asimismo, se han registrado intrusiones en Bancomext (México) y el Banco de Chile, donde se detectaron infecciones de malware destructivo y manipulaciones en el sistema SWIFT que derivaron en el robo de más de US$ 15 millones (Bing, 2018). Los analistas vincularon estas operaciones con Lazarus por coincidencias en herramientas de acceso remoto, uso de infraestructura de comando y control, así como malware previamente asociados a operaciones norcoreanas (Bing, 2018). Sin embargo, hasta la fecha no existe evidencia de cooperación técnica formal entre Pyongyang y grupos locales de hacktivismo, ya que habitualmente los atacantes norcoreanos utilizan redes de servidores proxy en territorios como Rusia o China para ocultar su rastro y operar encubiertos (CISA, 2020).

Estos casos confirman que la infraestructura bancaria y tecnológica sudamericana no es inmune a las operaciones de ciberintrusión globales. A pesar de que Corea del Norte ha sostenido vínculos políticos y diplomáticos con algunos países de la región, como Venezuela, Cuba y Nicaragua, no se han identificado pruebas públicas de cooperación técnica o apoyo directo en materia de ciberespionaje o ciberataques (ONU, 2023). Sin embargo, analistas han señalado que Pyongyang podría utilizar infraestructura de telecomunicaciones o servicios en países aliados para el despliegue de operaciones encubiertas, aunque esta hipótesis carece de evidencia concluyente (Contreras, 2024).

Los incidentes relacionados con Lazarus y otros actores norcoreanos han impulsado a varios países latinoamericanos a fortalecer su resiliencia cibernética y marcos regulatorios. Chile, tras el ataque al Banco de Chile, consolidó su Política Nacional de Ciberseguridad (2017) y estableció el CSIRT Chile como equipo de respuesta ante incidentes críticos en el sector público y financiero (Banco Central de Chile, 2023). Actualmente se cuenta con una Ley Marco de Ciberseguridad (2024) y una Agencia Nacional de Ciberseguridad que centralice la coordinación de la protección de infraestructuras críticas. En Costa Rica, tras los ataques de ransomware en 2022, se declaró un estado de emergencia cibernética, lo que condujo a reforzar su estrategia nacional de ciberseguridad con el apoyo de organismos internacionales y asistencia técnica de Estados Unidos, Israel y Japón (Tornaghi, 2023). En Colombia, se ha trabajado en la actualización de marcos normativos de seguridad digital y se han impulsado proyectos para crear autoridades de ciberseguridad de carácter técnico, especialmente tras el aumento de ciberincidentes en el sector público y bancario (Contreras, 2024).

Diversos países de la región han incrementado su participación en foros internacionales y regionales como la OEA/CICTE, INTERPOL y la Red de CSIRTs de América Latina y el Caribe, con el objetivo de mejorar la cooperación, intercambio de inteligencia y respuesta coordinada ante amenazas cibernéticas (OEA, 2023). Costa Rica y Colombia han firmado memorandos de entendimiento con Estados Unidos para recibir apoyo técnico y capacitación en ciberdefensa, con planes de establecer Centros de Operaciones de Ciberseguridad con apoyo financiero estadounidense (Contreras, 2024).

A nivel técnico, las autoridades financieras de la región han comenzado a adoptar estándares de gestión de riesgos basados en marcos internacionales como el del NIST, y recomendaciones del Consejo de Estabilidad Financiera (FSB), incrementando las simulaciones de ataques y ejercicios de ciberresiliencia para la protección de sistemas de pagos y banca electrónica.

Aunque los ataques norcoreanos en América del Sur han sido puntuales y enfocados en la obtención de recursos financieros a través de Lazarus y APT38, han funcionado como catalizadores para fortalecer las capacidades de ciberseguridad regionales, mejorar la cooperación internacional y elevar la importancia estratégica de la ciberdefensa en las políticas de seguridad nacional de varios países de la región.

Epílogo

A nivel multilateral, el Consejo de Seguridad de la ONU ha empezado a considerar formalmente el cibercrimen de Corea del Norte como parte de la violación de sanciones económicas. La Resolución 2321 (2016) prohibió explícitamente a Corea del Norte comerciar con criptomonedas, reconociendo indirectamente el problema de los robos cibernéticos para evadir embargos. Los paneles de expertos de la ONU han investigado incidentes como SWIFT, destacando la sofisticación creciente de estos ataques. En organizaciones regionales (OCDE, ASEAN, etc.) la amenaza norcoreana ha sido ejemplo de la urgencia de alianzas de defensa cibernética.

En cuanto a contramedidas técnicas y normativas, se han dado pasos como al entrenamiento conjunto de fuerzas cibernéticas (entre EE. UU. y Corea del Sur, y con aliados occidentales), mejor colaboración público-privada (como los esfuerzos de Microsoft y Facebook para interrumpir canales de Lazarus), y desarrollo de capacidades de respuesta rápida ante incidentes. Por ejemplo, tras WannaCry el NCSC británico alertó a hospitales y conectó el llamado »kill switch« de la amenaza. Además, países sudamericanos afectados (Chile, México) han fortalecido sus protocolos de respuesta ante intrusiones.La comunidad internacional ha respondido con sanciones dirigidas (bloqueos de bienes y redes), acusaciones penales públicas y refuerzo de políticas de defensa en ciberseguridad. Líderes como el Secretario del Tesoro de EE. UU. advirtieron que no se permitirá a Corea del Norte »subvertir la ciberseguridad global« para su beneficio. Al mismo tiempo, se impulsa la cooperación global.

Con cada ataque, la presión para aislar cibernéticamente al régimen de Pyongyang crece, mientras los países afectados refuerzan barreras tecnológicas (actualización de sistemas, monitoreo permanente, simulacros de ciberincidente) para mitigar futuros riesgos. Corea del Norte es un país ermitaño desde la perspectiva de su pueblo, cerrado, opresor y aislado en materia de información exógena, pero muy extrovertido desde la perspectiva gubernamental y sus líderes, y sus capacidades cibernéticas en acciones perniciosas, preocupan tanto como su poderío nuclear.

Referencias y bibliografía

- Ahmad, T. (2017, 19 de diciembre). Foreign Office Minister condemns North Korean actor for WannaCry attacks. Foreign & Commonwealth Office. https://www.gov.uk/government/news/foreign-office-minister-condemns-north-korean-actor-for-wannacry-attacks

- Banco Central de Chile. (2023). Construyendo ciber resiliencia en la industria financiera. https://www.bcentral.cl/contenido/-/detalle/construyendo-ciber-resiliencia-en-la-industria-financiera

- BBC Mundo. (2014, 19 de diciembre). FBI: no hay indicios de que Corea del Norte estuviera trabajando con otro país [Cobertura de la investigación Sony Pictures]. The Guardian. https://www.theguardian.com

- Bing, C. (2018, 18 de junio). North Korea to blame for string of Latin America bank hacks, insiders say. CyberScoop. https://cyberscoop.com/north-korea-swift-hacks-bancomext-bank-of-chile/

- Bloomberg (Finch, G.). (2016, 20 de mayo). Ecuador Bank says it lost $12 million in Swift 2015 cyber hack. Bloomberg. https://www.bloomberg.com/news/articles/2016-05-20/ecuador-bank-says-it-lost-12-million-in-swift-2015-cyber-hack

- Bossert, T. (2017, 19 de diciembre). Press briefing on the attribution of the WannaCry malware attack to North Korea. The White House. https://trumpwhitehouse.archives.gov/briefings-statements/press-briefing-on-the-attribution-of-the-wannacry-malware-attack-to-north-korea-121917/

- Cerulus, L., & Braun, E. (2020, 30 de julio). In a first, EU slaps sanctions on hackers in Russia, North Korea, China. POLITICO. https://www.politico.eu/article/eu-slaps-sanctions-on-hackers-in-russia-north-korea-china/

- Contreras, B. (2024, 2 de mayo). Lecciones de ciberseguridad de América Latina contra las amenazas de ransomware. Foro Económico Mundial. https://www.weforum.org/es/agenda/2024/05/lecciones-america-latina-ciberseguridad

- Council of the European Union. (2020, 30 de julio). EU imposes the first ever sanctions against cyber-attacks [Press release]. https://www.consilium.europa.eu/en/press/press-releases/2020/07/30/eu-imposes-the-first-ever-sanctions-against-cyber-attacks/

- CSIS. (2020). North Korea’s cyber operations: Strategy and responses. Center for Strategic and International Studies. https://www.csis.org

- Department of Homeland Security – CISA. (2018, 12 de mayo). TA17-132A: Indicators associated with WannaCry ransomware. https://www.cisa.gov/news-events/alerts/ta17-132a-indicators-associated-wannacry-ransomware

- Department of Homeland Security – CISA. (2020, 26 de agosto). MAR-10301706-2.v1 – North Korean remote access tool: VivaciousGift [Análisis técnico]. https://www.cisa.gov/news-events/analysis-reports/mar-10301706-2-v1-north-korean-remote-access-tool-vivaciousgift

- Department of Homeland Security – CISA. (2020). AA20-106A: Guidance on the North Korean cyber threat. https://www.cisa.gov/news-events/alerts/aa20-106a-guidance-north-korean-cyber-threat

- Edwards, J., & Lange, J. (2015, 4 de enero). U.S. slaps more sanctions on North Korea after Sony hack. Reuters. https://www.reuters.com/article/us-usa-northkorea-sanctions-idUSKBN0KG24Y20150103

- FBI. (2014, 19 de diciembre). Update on Sony investigation. Federal Bureau of Investigation. https://www.fbi.gov/news/press-releases/update-on-sony-investigation

- FireEye. (2019). APT38: Un-usual suspects. FireEye Threat Intelligence. https://www.fireeye.com/current-threats/apt-groups/rpt-apt38.html

- Justice.gov – Office of Public Affairs. (2018, 6 de setiembre). North Korean regime-backed programmer charged with conspiracy to conduct multiple cyber attacks and intrusions [Press release No. 18-1452]. United States Department of Justice. https://www.justice.gov/opa/pr/north-korean-regime-backed-programmer-charged-conspiracy-conduct-multiple-cyber-attacks-and

- Justice.gov – Office of Public Affairs. (2021, 17 de febrero). Three North Korean military hackers indicted in wide-ranging scheme to commit cyberattacks and financial crimes across the globe [Press release]. United States Department of Justice. https://www.justice.gov/opa/pr/three-north-korean-military-hackers-indicted-wide-ranging-scheme-commit-cyberattacks-and

- Kaspersky. (2017). WannaCry ransomware used in widespread attacks all over the world. Kaspersky Securelist. https://securelist.com

- Kaspersky. (2020). AppleJeus: Analysis of Lazarus cryptocurrency attacks. Kaspersky Securelist. https://securelist.com/applejeus-analysis-of-lazarus-cryptocurrency-attacks

- Kim, J. (2024, diciembre). Cyber defence cooperation to deter North Korea. Canadian Global Affairs Institute. https://www.cgai.ca

- Laughland, O., & Rushe, D. (2014, 19 de diciembre). Sony pulling The Interview was ‘a mistake’ says Obama. The Guardian. https://www.theguardian.com/us-news/2014/dec/19/obama-sony-the-interview-mistake-north-korea

- Maruyama, N. (2017, 20 de diciembre). The U.S. statement on North Korea’s cyberattacks [Press release]. Ministry of Foreign Affairs of Japan. https://www.mofa.go.jp/press/release/press4e_001850.html

- Miller, Z. J. (2015, 2 de enero). U.S. sanctions North Korea over Sony hack. TIME. https://time.com/3652479/sony-hack-north-korea-the-interview-obama-sanctions

- MITRE. (2023). Kimsuky (APT43). MITRE ATT&CK. https://attack.mitre.org/groups/G0094/

- Mnuchin, S. (2018, 6 de septiembre). Treasury targets North Korea for multiple cyber-attacks. U.S. Department of the Treasury. https://home.treasury.gov/news/press-releases/sm473

- Roberts, D. (2015, 2 de enero). Obama imposes new sanctions against North Korea in response to Sony hack. The Guardian. https://www.theguardian.com/us-news/2015/jan/02/obama-imposes-sanctions-north-korea-sony-hack-the-interview

- Tornaghi, C. (2023, 25 de julio). El dramático ciberataque que puso a América Latina en alerta. Americas Quarterly. https://www.americasquarterly.org/article/el-dramatico-ciberataque-que-puso-a-america-latina-en-alerta/

- United Nations. (2019). Report of the Panel of Experts established pursuant to resolution 1874 (2009) (S/2019/691). United Nations Security Council. https://www.un.org/securitycouncil/sanctions/1718/panel_experts/reports

- United Nations. (2019). Report of the Panel of Experts submitted pursuant to resolution 2397 (2017). United Nations Security Council. https://www.un.org/securitycouncil/sanctions/1718/panel_experts/reports

- U.S. Cybersecurity and Infrastructure Security Agency (CISA). (2020). North Korean malicious cyber activity. https://www.cisa.gov

- US DOJ. (2018). North Korean regime-backed programmer charged with conspiracy to conduct multiple cyber attacks and intrusions. United States Department of Justice. https://www.justice.gov

- US DOJ. (2021). Three North Korean military hackers indicted in wide-ranging scheme to commit cyberattacks and financial crimes across the globe. United States Department of Justice. https://www.justice.gov

- US-CERT. (2017). HIDDEN COBRA – North Korean malicious cyber activity. United States Computer Emergency Readiness Team. https://us-cert.cisa.gov/ncas/alerts/TA17-164A

- Volz, D. (2017, 19 de diciembre). U.S. says Facebook, Microsoft disabled North Korean cyber threats. Reuters. https://www.reuters.com/article/us-usa-cyber-northkorea/us-says-facebook-microsoft-disabled-north-korean-cyber-threats-idUSKBN1ED1UE

- Wikipedia. (s.f.). WannaCry ransomware attack. Wikipedia. https://en.wikipedia.org/wiki/WannaCry_ransomware_attack

- Yuhas, A. (2014, 19 de diciembre). Sony CEO insists »we made no mistake« after US accuses North Korea of hack. The Guardian. https://www.theguardian.com.

Autor

Mauro D. Ríos es un experto en tecnología con basta experiencia en el ámbito público, privado y académico, principalmente en Gobierno Digital, Seguridad de la Información y temas afines. Ha trabajado en varios organismos del Gobierno Uruguayo, siendo entre otros, unos de los fundadores de la Agencia de Gobierno Electrónico (AGESIC), creador de la Agenda Digital Uruguay y Asesor Parlamentario.

Destaca su trabajo en organismos internacional como el BID(FOMIN), IDRC(Canadá), Internet Society, grupos de trabajo en ICANN, etc. Es conferencista internacional, autor de varios libros y papers académicos.

Ocupa en BILAT el cargo de Asesor en Jefe de Estrategia y Transformación Digital.

Relacionado

Intercambio con Henry Worm (CDU): Continuando con la construcción de puentes políticos entre Uruguay y Turingia.

Círculo de Amigos de Uruguay en el Parlamento de Turingia, puntos concretos de cooperación y…

Diálogo con la Conferencia de Seguridad de Múnich: un hito para Uruguay

BILAT organizó recientemente un diálogo virtual con la destacada participación de Benedikt Franke, Vicepresidente y…

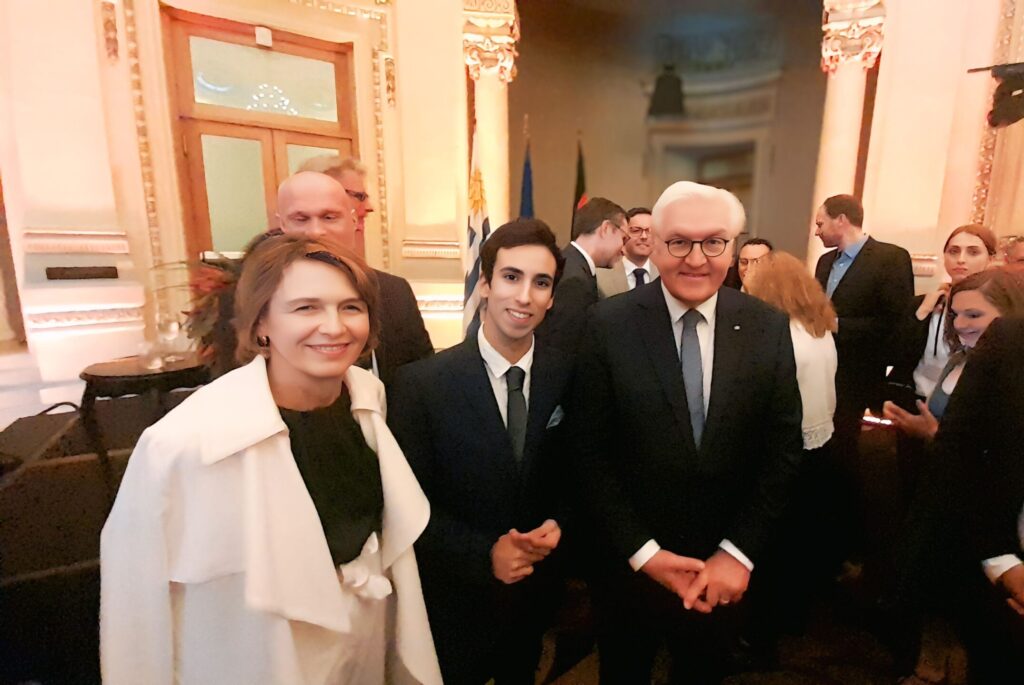

Recepción con motivo de la visita del Presidente Federal Steinmeier a Uruguay

Con motivo de la visita del Presidente Federal Frank-Walter Steinmeier junto a su esposa Elke…